Kā datoru pārvaldība stiprina uzņēmuma datu aizsardzību

- Latvijas uzņēmumu IT incidenti bieži rodas no sīkām tehniskām nepilnībām, piemēram, nepareizi konfigurēta ugunsmūra vai novecojuša draivera. Nepareiza konfigurācija un neregulāra pārraudzība padara uzņēmumus neaizsargātus pret datu noplūdēm un juridiskām sankcijām, kas var pārsniegt 300 000 eiro. Sistemātiska tehnisko un organizatorisko pasākumu ieviešana, piemēram, ugunsmūra, antivīrusa un piekļuves kontroles pārbaude, ir būtiska drošības pamats.

Latvijas uzņēmumu IT incidentu analīze atklāj satraucošu realitāti: nereti tieši sīka tehniska nepilnība, piemēram, nepareizi konfigurēts ugunsmūris vai novecojis draiveris, kļūst par iemeslu masveida datu noplūdei un turpmākiem juridiskiem procesiem. Pašvaldību datu noplūdes lieta Latvijā parādīja, ka VDAR kontekstā nepietiekama praktiskā aizsardzība var novest pie sodiem, kas pārsniedz 300 000 EUR. Jautājums nav tikai par dokumentāciju vai politikām. Jautājums ir par to, vai jūsu uzņēmuma datori ikdienā tiek pārvaldīti tā, lai dati patiešām būtu aizsargāti.

Saturs

- Kāpēc datoru drošība ir pamats datu aizsardzībai

- Vāji posmi un dārgas kļūdas: ugunsmūri, konfigurācija un atbildība

- Reālistiskas rezerves kopiju stratēģijas un atkopšanas plāns

- Piekļuves kontrole un DPO sadarbība IT procesā

- Datu apstrādes un ierakstu aizsardzība praksē

- Ko vairums IT vadītāju palaiž garām par datoru nozīmi datu aizsardzībā

- Profesionāli IT risinājumi drošai uzņēmuma darbībai

- Biežāk uzdotie jautājumi

Galvenie Secinājumi

| Punkts | Sīkāka informācija |

|---|---|

| Konfigurācijas kļūdas var dārgi maksāt | Pat viena ugunsmūra kļūda var novest pie smagas datu noplūdes un sodu saņemšanas. |

| Datu rezerves un atjaunošana | Šifrētas dublējumkopijas ar pārbaudītu atkopšanas plānu būtiski samazina uzņēmuma risku. |

| Piekļuves kontrole un sadarbība ar DPO | Regulāras pārbaudes un IT un DPO komandas sadarbība novērš neatļautu datu apstrādi. |

| Praktiska ierakstu aizsardzība | Telefonsarunu ierakstiem un citiem procesiem jāievēro īpaši tehniskie un informēšanas soļi, lai neriskētu ar datu drošību. |

Kāpēc datoru drošība ir pamats datu aizsardzībai

Datu aizsardzība uzņēmumā sākas nevis ar privātuma politikas dokumentu, bet ar konkrētu tehnisko izvēli katrā darbstacijā, serverī un tīkla ierīcē. Tieši datoru tehniskā konfigurācija nosaka, kādi riski pastāv, kuri dati ir pakļauti un vai aizsardzības mehānismi vispār darbojas efektīvi. Uzņēmumi, kuri uzticas tikai organizatoriskiem procesiem bez sistemātiskas tehniskās uzraudzības, veido tikai daļēju aizsardzību.

Praktiskā pieredzē datora apkalpošanas pamācība rāda, ka uzņēmumos visbiežāk trūkst nevis atsevišķu rīku, bet gan pareizas to kombinācijas un konsekvences ikdienas pārvaldībā. Tas nozīmē, ka ugunsmūris var pastāvēt, bet netikt pareizi konfigurēts. Antivīruss var būt uzstādīts, bet neatjaunināts. Programmatūras licences var būt nopirktas, bet instalētas ar drošības caurumiņiem.

Galvenie tehniskie un organizatoriskie pasākumi, kas veido drošības pamatu, ietver:

- Ugunsmūri un to regulāra konfigurācijas pārbaude

- Antivīrusu programmatūra ar automatizētiem atjauninājumiem

- Piekļuves kontrole katram lietotājam individuāli, princips “minimālās nepieciešamās piekļuves”

- Regulāri programmatūras atjauninājumi un ielāpu (patch) pārvaldība

- Darbinieku apmācības par drošu IT rīcību un pikšķerēšanas (phishing) atpazīšanu

- Sertificēta programmatūra bez neautorizētiem vai nelicenzētiem instalācijas avotiem

“Datu aizsardzību nodrošina gan tehniski pasākumi, gan organizatoriski, tostarp ugunsmūri, antivīruss, apmācības, sertificēta programmatūra, atjauninājumi un piekļuves kontrole — to sistēmiska savienošana ir drošības pamats, nevis papildinājums.”

Uzņēmumi, kuri ignorē kādu no šiem elementiem, uzreiz rada ievainojamību, kuru var izmantot gan ārēji uzbrucēji, gan iekšēji riski, piemēram, cilvēciskas kļūdas vai ļaunprātīga darbinieku rīcība. Regulāra datoru apkope nav tikai tehnisks jautājums, tas ir tieši saistīts ar uzņēmuma juridisko un finansiālo aizsardzību.

Vāji posmi un dārgas kļūdas: ugunsmūri, konfigurācija un atbildība

Viens no biežākajiem scenārijiem, ko IT drošības speciālisti novēro Latvijas uzņēmumos, ir šāds: ugunsmūris ir uzstādīts, bet tā konfigurācija netika pārbaudīta pēc pēdējās sistēmas migrācijas vai programmatūras atjauninājuma. Šāda “aizmirstība” var atstāt atvērtus portus, caur kuriem ārēji uzbrucēji iegūst piekļuvi iekšējiem datiem. Reālos gadījumos kļūdaina ugunsmūra konfigurācija Latvijā noveda pie nopietnas datu noplūdes un 300 000 EUR soda, un tas ir tiešs pierādījums, cik dārga var būt viena tehniska neprecizitāte.

Administratīvā atbildība šādos gadījumos bieži vien skar ne tikai uzņēmumu kopumā, bet arī konkrētus IT pārvaldniekus un vadītājus, kuri zināja par risku, bet nepieņēma korektīvus pasākumus. Neprecīza atbildības sadalīšana starp iekšējo IT komandu un ārpakalpojumu sniedzēju ir atsevišķs risks, kurš regulāri parādās incidentu analīzēs.

| Parametrs | Pareiza konfigurācija | Kļūdaina konfigurācija |

|---|---|---|

| Ugunsmūra portus statuss | Tikai nepieciešamie porti atvērti | Neizmantoti porti atstāti atvērti |

| Piekļuves tiesības | Minimālās tiesības katram lietotājam | Plašas administratora tiesības daudziem |

| Atjauninājumu biežums | Automātiski, ik nedēļu | Manuāli, neregulāri vai nenotiek |

| Izmaiņu dokumentēšana | Katra izmaiņa reģistrēta žurnālā | Nav dokumentēts neviens iestatījums |

| Drošības audits | Regulārs, ceturksnī | Nav veikts vai reti |

| Incidenta ietekme | Ātri lokalizēts, zemi riski | Plaša noplūde, juridiski riski |

Lai samazinātu šādus riskus, ir svarīgi arī zināt, kā profesionāls IT serviss atšķiras no improvizētas pašapkalpošanās. Bieži vien uzņēmumi uztic drošības pārvaldību darbiniekiem, kuri nav specializēti IT drošībā, kas rada sistemātisku ievainojamību. Arī printeru drošība ir bieži aizmirsts vājais posms, jo printeri ar tīkla funkcijām var kļūt par uzbrukuma mērķi tikpat viegli kā darbstacijas. Papildu informācija par e-komercijas datu drošību atspoguļo, ka šie paši principi attiecas uz visiem digitālajiem kanāliem.

Profesionāls padoms: Dokumentējiet katru izmaiņu IT drošības konfigurācijā strukturētā žurnālā ar datumu, atbildīgo personu un izmaiņas iemeslu. Šis žurnāls kalpo gan kā auditācijas pierādījums, gan kā ātrās reaģēšanas instruments incidenta gadījumā.

Reālistiskas rezerves kopiju stratēģijas un atkopšanas plāns

Rezerves kopijas ir viens no visbiežāk pieminētajiem, bet visretāk pareizi ieviestajiem drošības elementiem uzņēmumos. Lielākā daļa uzņēmumu veic kopijas, bet daudz mazāka daļa pārbauda, vai tās ir atjaunojamas. Izspiedējvīruss (ransomware) uzbrukuma gadījumā tieši šī pārbaudes trūkums izrādās fatāls: kopijas pastāv, bet tajās atklājas koruptē dati vai tās nav piekļūstamas, jo nav bijuši nodalīti tīkla segmenti.

Uzņēmumiem ir jāizprot divi galvenie parametri rezerves kopiju stratēģijā:

- RPO (Recovery Point Objective) jeb atkopšanas punkta mērķis: cik senas datus jūs varat atļauties zaudēt? Ja RPO ir 4 stundas, kopijas jāveic vismaz reizi 4 stundās.

- RTO (Recovery Time Objective) jeb atkopšanas laika mērķis: cik ilgi jūsu uzņēmums var strādāt bez konkrētās sistēmas? Ja RTO ir 2 stundas, atkopšanas procedūrai jābūt ātrākai par 2 stundām.

Šifrētu rezerves kopiju izmantošana vairākos savstarpēji nesaistītos punktos un to integrēšana atkopšanas plānā ar skaidriem RPO un RTO mērķiem ir atzīta labākā prakse, kas minimizē datu zaudējuma risku jebkura incidenta gadījumā.

| Stratēģijas elements | Minimālais standarts | Ieteicamais standarts |

|---|---|---|

| Kopiju biežums | Reizi diennaktī | Reizi 4 stundās vai biežāk |

| Glabāšanas vietu skaits | 2 (lokāla un mākoņa) | 3 (lokāla, mākoņa, ārpusvietas) |

| Šifrēšana | Obligāta | AES-256 vai ekvivalents |

| Atkopšanas pārbaude | Reizi gadā | Reizi ceturksnī |

| RPO mērķis | 24 stundas | 4 stundas vai mazāk |

| RTO mērķis | 8 stundas | 2 stundas vai mazāk |

Drošas kopiju stratēģijas ieviešanas soļi:

- Identificējiet kritiskos datu aktīvus — klientu datubāzes, finanšu ieraksti, līgumi un konfigurācijas faili.

- Nosakiet RPO un RTO vērtības katrai sistēmai atbilstoši uzņēmuma procesa nepārtrauktības prasībām.

- Ieviesiet automatizētu kopēšanu uz vismaz diviem neatkarīgiem galamērķiem, vienā izmantojot mākoņa risinājumu.

- Šifrējiet visas kopijas gan tranzītā, gan glabāšanā, izmantojot nozarē atzītus algoritmus.

- Veiciet regulāras atkopšanas simulācijas un dokumentējiet rezultātus, lai pārliecinātos par faktisko atjaunojamību.

- Integrējiet kopiju pārvaldību atkopšanas plānā, kurš ir pieejams arī tad, ja galvenās sistēmas nav pieejamas.

Datu atjaunošanas ceļvedis sniedz detalizētāku ieskatu konkrētu platformu un rīku izvēlē, savukārt tehniskais atbalsts uzņēmumiem var palīdzēt šo procesu ieviest praksē un uzraudzīt regulāri.

Piekļuves kontrole un DPO sadarbība IT procesā

Piekļuves kontrole ir tas elements, kurā tehniskie un organizatoriskie pasākumi cieši savijas. Tehniski tas nozīmē lietotāju kontu pārvaldību, lomu piešķiršanu, daudzfaktoru autentifikāciju (MFA) un piekļuves žurnālu uzturēšanu. Organizatoriski tas nozīmē skaidru politiku, kurš darbinieks var piekļūt kuriem datiem un kāpēc, kā arī regulāras tiesību revīzijas, sevišķi pēc darbinieku maiņas.

Praktiski soļi, kā veidot piekļuves kontroles sistēmu uzņēmumā kopā ar IT speciālistiem:

- Ieviesiet lomu balstītu piekļuvi (RBAC): katram amatam definētas minimālās nepieciešamās tiesības, nevis individuāli izņēmumi.

- Aktivizējiet daudzfaktoru autentifikāciju visiem lietotājiem, kuri piekļūst sensitīviem datiem vai attālināti pieslēdzas korporatīvajam tīklam.

- Automātiski bloķējiet neaktīvus kontus pēc darbinieka aiziešanas vai ilgstošas neizmantošanas.

- Regulāri auditējiet piekļuves žurnālus meklējot anomālijas, piemēram, pieslēgšanos ārpus darba laika vai no neparastām atrašanās vietām.

- Dokumentējiet visas izmaiņas piekļuves tiesībās ar apstiprinājuma parakstu no attiecīgā vadītāja.

DPO (Datu aizsardzības speciālists) nav tikai juridisks amats, kas nodrošina dokumentācijas atbilstību. DPO uzdevums ir aktīvi sadarboties ar IT komandu, nodrošināt šifrēšanas prasību ievērošanu, pārbaudīt piekļuves kontroles atbilstību un uzturēt kontaktu ar uzraudzības iestādi. Uzņēmumos, kur DPO un IT nodaļa nestrādā koordinēti, nereti veidojas situācija, kurā politikas pastāv, bet tehniskie iestatījumi tām neatbilst.

Profesionāls padoms: Ieviesiet automātisku iknedēļas pārskatu par piekļuves žurnāliem, kurš tiek nosūtīts gan IT atbildīgajam, gan DPO. Šis vienkāršais mehānisms ļauj agrīni atklāt anomālijas un pierāda regulatīvajām iestādēm aktīvu uzraudzību. Datoru diagnostika uzņēmumos ir daļa no šīs uzraudzības infrastruktūras, jo brīdina par aparatūras novirzēm, kas var liecināt par neatļautu piekļuvi. Praktiski ieteikumi tīmekļa drošībai papildina šo pieeju ar digitālās vides aspektiem. Plašāks skatījums uz datoru remonta un drošības integrāciju ļauj apvienot aparatūras uzraudzību ar drošības politiku.

Datu apstrādes un ierakstu aizsardzība praksē

Viens no aktuālākajiem ikdienas piemēriem Latvijas uzņēmumos ir telefonsarunu ierakstīšana ar klientiem. Šī prakse ir plaši izplatīta, tomēr daudzi uzņēmumi nepilnīgi novērtē savu atbildību šo ierakstu aizsardzībā. Ierakstīšana klientu apkalpošanas nolūkos nozīmē personas datu apstrādi un tās kontekstā pilnā apjomā attiecas VDAR prasības.

Konkrēti soļi, kas jāveic, lai nodrošinātu atbilstošu aizsardzību:

- Informējiet klientu pirms ierakstīšanas ar skaidru, saprotamu paziņojumu, norādot ierakstīšanas mērķi un glabāšanas ilgumu.

- Ierakstus glabājiet šifrēti atsevišķā serverī vai mākoņa segmentā ar ierobežotu piekļuvi.

- Ierobežojiet piekļuvi ierakstiem tikai tām personām, kurām tas tiešām nepieciešams darba funkciju veikšanai.

- Nosakiet ierakstu glabāšanas termiņu un ieviesiet automātisku dzēšanu pēc termiņa beigām.

- Dokumentējiet visu procesu datu apstrādes reģistrā, norādot pamatu, mērķi, piekļuves personas un drošības pasākumus.

“Telefonsarunu ierakstīšana nozīmē pilnīgu atbildību par tehniskajiem un organizatoriskajiem aizsardzības pasākumiem, kā arī par skaidru klientu informēšanu par apstrādes faktiem, mērķiem un tiesībām,” norāda Datu valsts inspekcija.

Šis piemērs ilustrē plašāku principu: ikviens ikdienas tehnoloģisks process uzņēmumā, kurā tiek apstrādāti personas dati, prasa gan tehnisku iestatījumu, gan organizatorisku procedūru vienlaicīgu ievērošanu. Datora diagnostika efektivitātei ietver arī pārbaudi, vai sistēmas, kurās glabājas ieraksti, darbojas droši un bez anomālijām, kas varētu liecināt par neatļautu piekļuvi vai datu bojājumu.

Ko vairums IT vadītāju palaiž garām par datoru nozīmi datu aizsardzībā

Strādājot ar dažādiem Latvijas uzņēmumiem, atklājas viens sistemātisks paradokss: uzņēmumi ar rūpīgu dokumentāciju un VDAR politikām regulāri cieš no incidentiem, ko varēja novērst ar vienkāršu tehnisku konfigurācijas pārbaudi. Iemesls ir bieži izplatīts uzskats, ka datu aizsardzība ir galvenokārt juridisks un dokumentārs jautājums. Šis uzskats ir nepareizs un potenciāli dārgs.

Patiesībā pat ļoti apzinīgi IT vadītāji nereti neievēro šādas nianses. Konfigurācijas izmaiņas, kuras tika veiktas ārkārtas situācijās, piemēram, steidzama servera atjaunošana vai pagaidu piekļuves piešķiršana, bieži vien netiek atsauktas. Šādas “pagaidu” izmaiņas uzkrājas un veido neparedzamas ievainojamības. Nekāda politika dokumentā to neatklās. Tikai regulāra konfigurācijas audita prakse var pasargāt no šādiem scenārijiem.

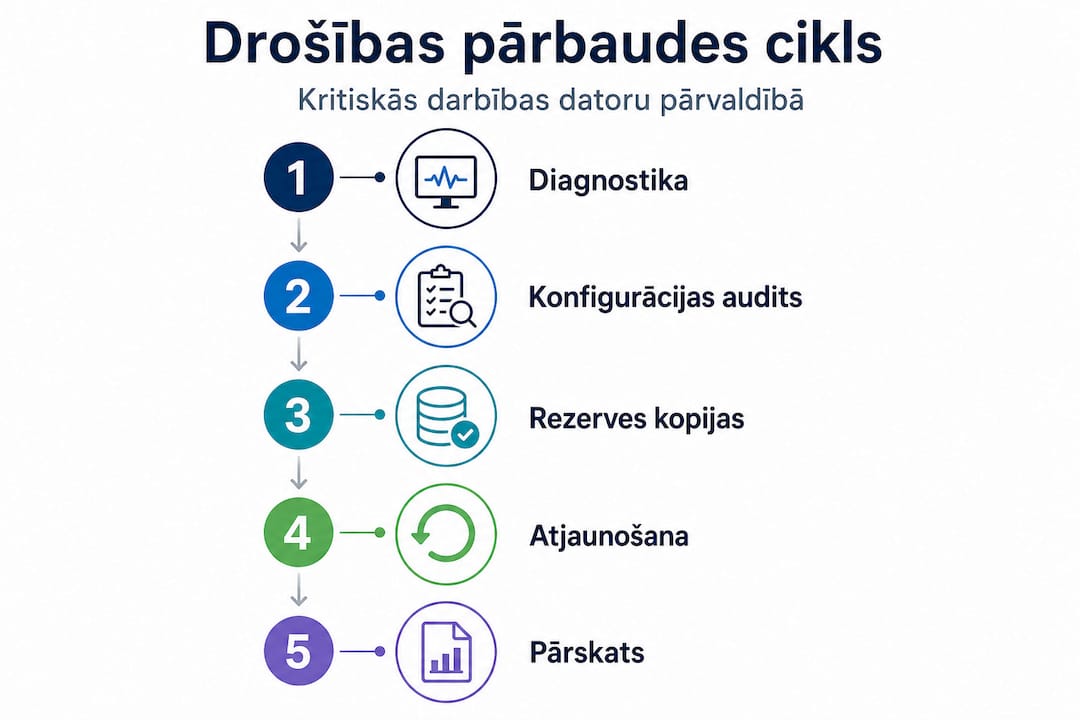

Labākās drošības prakses prasa ieviest iknedēļas drošības grozījumu pārbaudes ciklu, kurā tiek salīdzināts faktiskais konfigurācijas stāvoklis ar dokumentēto standartu. Šis cikls nedrīkst būt tikai IT atbildīgā personīgā iniciatīva. Tam jābūt institucionalizētam procesam ar skaidru atbildību, rezultātu reģistrāciju un eskalācijas mehānismu, ja tiek atrastas neatbilstības.

Mūsu pieredze rāda, ka uzņēmumi, kuri apvieno regulāru aparatūras diagnostiku ar drošības konfigurācijas auditiem, identificē potenciālos incidentus vidēji 3 reizes ātrāk nekā tie, kuri paļaujas tikai uz dokumentāciju. Birokrātisks “ķeksītis” uz čeklista nedod drošību. Sistemātiska ikdienas IT pārvaldība ar regulārām pārbaudēm to dod.

Profesionāli IT risinājumi drošai uzņēmuma darbībai

Uzņēmumam nav jābūt lielajam, lai atļauties profesionālu IT drošības pārvaldību. Gluži pretēji, mazāki uzņēmumi ar nelielu iekšējo IT resursu bieži vien iegūst lielāko vērtību no ārpakalpojuma, kurš nodrošina sistemātiskas pārbaudes, konfigurācijas auditus un ātru reaģēšanu uz incidentiem. Tas ir ekonomiski izdevīgāk nekā viena lielā datu noplūdes incidenta finansiālās un reputācijas sekas.

TIR.LV nodrošina pilnu spektru IT servisa risinājumu uzņēmumiem Latvijā, sākot no datoru diagnostikas pakalpojumiem līdz regulārai aparatūras apkopei un drošības konfigurācijas pārbaudēm. Mūsu speciālisti strādā ar visām galvenajām platformām un zīmoliem, nodrošinot ātru reaģēšanas laiku gan Rīgā, gan visā Latvijā. Ja vēlaties pārliecināties, vai jūsu uzņēmuma datori tiek pārvaldīti droši, pieteikties konsultācijai vai diagnostikai ir vienkārši, izmantojot profesionālo datoru remontu un apkopi vai apskatot efektīvus remonta risinājumus uzņēmumiem. Drošība sākas ar tehnisku precizitāti, un tieši to TIR.LV nodrošina.

Biežāk uzdotie jautājumi

Kas ir galvenais ieguvums, ja uzņēmums datoru pārvaldībā ievēro datu aizsardzības principus?

Galvenais ieguvums ir ievērojams datu noplūžu un finansiālu zaudējumu riska samazinājums, jo nepietiekama drošība var novest pie sodiem virs 300 000 EUR, kā arī nodarīt ilgtermiņa kaitējumu uzņēmuma reputācijai.

Kādas rezerves kopiju stratēģijas minimizē datu zaudējumu risku?

Visdrošākais ir izmantot šifrētas dublējumkopijas vismaz trīs savstarpēji neatkarīgās vietās un iekļaut tās atkopšanas plānā ar skaidri definētiem RPO un RTO mērķiem, regulāri pārbaudot faktisko atjaunojamību.

Vai DPO ir obligāts katram uzņēmumam Latvijā?

DPO obligāts ir tiem uzņēmumiem, kuri apstrādā lielu apjomu sensitīvu personas datu, veic automatizētu profilēšanu vai pilda noteiktas publiskas funkcijas, taču pat mazākiem uzņēmumiem DPO piesaiste var būt stratēģiski pamatota izvēle.

Kādi tehniskie pasākumi jānodrošina ierakstu aizsardzībai?

Nepieciešami piekļuves ierobežojumi ar lomu balstītu autorizāciju, šifrēta glabāšana un skaidra klientu informēšana par apstrādes mērķi, ilgumu un viņu tiesībām pirms ierakstīšanas uzsākšanas.